Tout ce dont vous avez besoin pour commencer à pirater un réseau WiFi

Tout ce dont vous avez besoin pour commencer à pirater un réseau WiFi.

Las auditorías WiFi están a la orden del día, es fundamental comprobar la seguridad inalámbrica de nuestro router, ya que, en muchas ocasiones, los routers WiFi de nuestros operadores vienen mal configurados de fábrica, y por tanto, son vulnerables a diferentes tipos de ataques.

Actualmente existen una gran cantidad de herramientas para realizar este tipo de auditorías, e incluso podremos utilizar sistemas operativos que están orientados a este tipo de auditorías, para tener todas las herramientas que necesitas preinstaladas. Además, puedes contar con algunas herramientas en tu móvil Android o iOS.

Outils essentiels pour l'audit des réseaux Wi-Fi

Scanner de réseau Wi-Fi

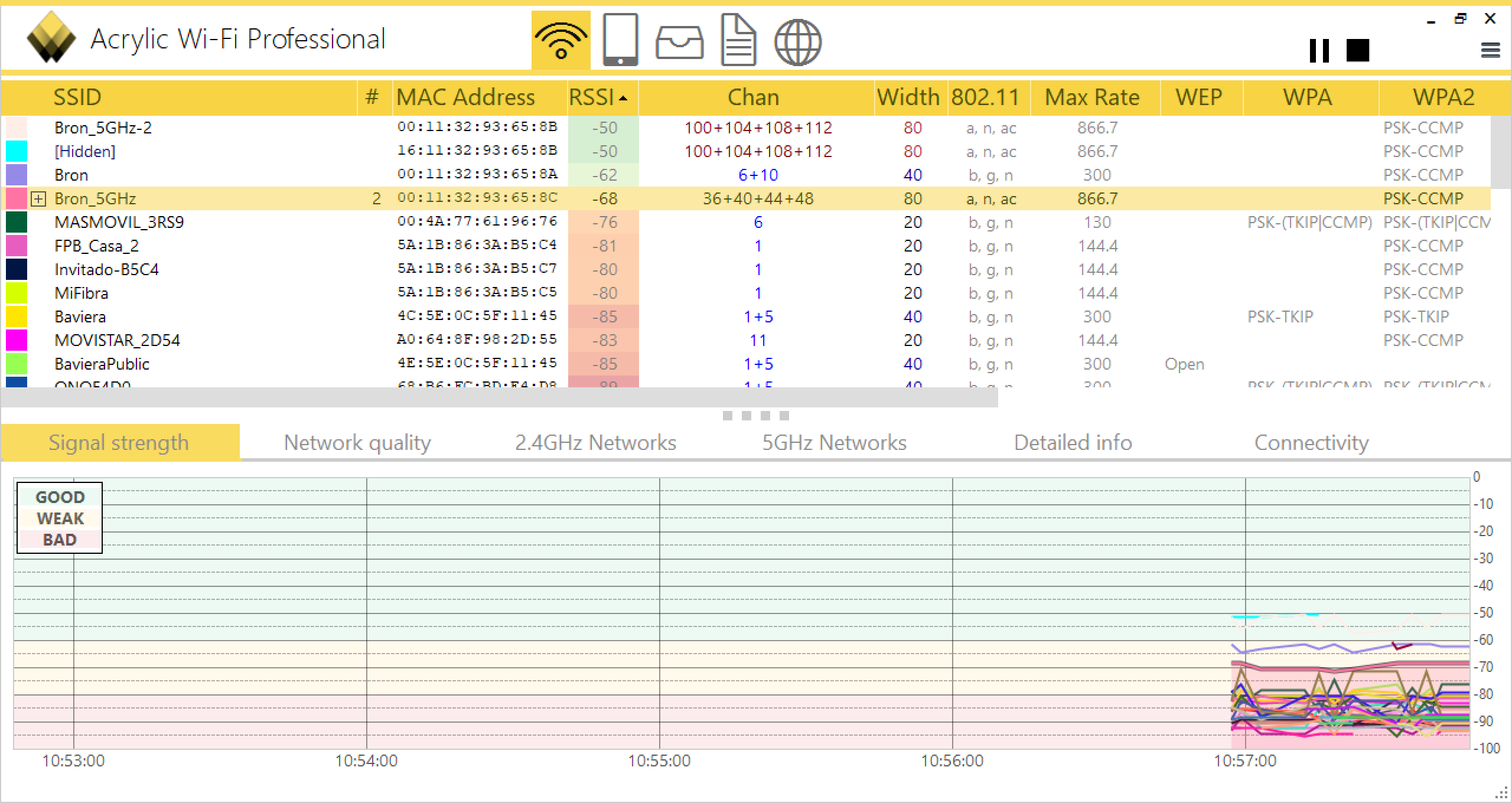

Pueden ser instalados tanto en móviles Android/iOS como en ordenadores. Es una de las herramientas más fáciles de instalar y aprender a utilizar. Ya que te permiten tener un panorama completo de todos los puntos de acceso inalámbricos que se encuentran próximas a ti. Accederás a los detalles más importantes, nivel de señal, tipo de encriptación utilizada y la dirección MAC del AP.

Puedes sacar provecho a los stumblers topándote con redes utilizando protocolos de seguridad débiles, como WEP o la versión más antigua de la conocida WPA. Si hay APs con SSID ocultos o no establecidos, algunos stumblers pueden revelarlos. Si utilizas esta herramienta a nivel corporativo, podrás enterarte acerca de personas que podrían estar queriendo la red interna. Para sistemas operativos Windows, el mejor escáner de redes Wi-Fi es Acrylique WiFi, y también Acrylic WiFi profesional con más opciones de visualización e incluso tiene la posibilidad de realizar tus propios scripts.

Esta clase de herramientas resultan mucho más práctico de utilizar en los móviles, principalmente, por la practicidad y movilidad. A donde quiera que vayas, puedes contar con una herramienta que escanea redes Wi-Fi instalado en el móvil, y contar con la información que necesitas en el momento. Una alternativa para dispositivos Android se denomina Analyseur WiFi, es totalmente gratuito y muestra información de los puntos de acceso cercanos tanto de la banda 2,4 GHz como 5 GHz si encontrase.

Si necesitas guardar la información visualizada, puedes exportarla en formato XML para que puedas adaptarla a tus necesidades posteriormente, o simplemente compartir ese mismo archivo por correo electrónico. Cuenta con gráficos detallando el nivel de señal, su histórico y su nivel de uso. Cuenta con un medidor de señal incorporado que te permite encontrar APs cercanos a tu ubicación.

Si cuentas con cualquiera de las opciones de móviles iOS, puedes descargar y probar Network Analyzer Pro. Elle n'est pas gratuite, mais elle possède de nombreuses fonctionnalités qui la rendent assez complète, comme c'est le cas pour l'application Android.

Outils qui affichent d'autres détails sur le réseau sans fil

La importancia de estas herramientas radica en el hecho de que revelan de qué manera un dispositivo vulnerado o robado puede contener muchísima información sensible, además de documentos o archivos diversos. También resalta lo importante que es utilizar la autenticación de tipo 802.1x en donde los usuarios cuentan con credenciales de acceso individuales para la red Wi-Fi, especialmente en el ámbito corporativo o en lugares donde se ofrece esta conectividad como un servicio o facilidad.

WirelessKeyView es una herramienta que te puede apoyar. Es gratuita y te lista todas las claves WEP, WPA y WPA2 que llegaron a almacenarse en tu ordenador Windows en algún momento.

D'un autre côté, Aircrack-ng es una suite de herramientas de código abierto para crackear claves WEP y WPA/WPA2 y se está empezando a actualizar para redes WPA3. Es compatible con Windows, Mac OS X, Linux y OpenBSD. Además, puedes visualizar a los puntos de acceso que están cerca tuyos, incluyendo a los que cuentan con SSID oculto o no disponible. También tiene funciones de sniffer que captura paquetes, inyecta y reproduce tráfico, y, por supuesto, es capaz de crackear las contraseñas de acceso, dependiendo de si se han capturado los paquetes suficientes para ello (en el caso de WEP), o si has capturado el handshake en el caso de WPA/WPA2.

Renifleurs Wi-Fi

A diferencia de los escaneadores de redes inalámbricas, los sniffers dan un paso más adelante capturando la información acerca de los APs, que sirve para analizar los paquetes que se transmiten a través de la red inalámbrica. La información capturada de tráfico puede ser importada en otras herramientas que podamos tener, como un cracker tipo aircrack-ng.

Existen sniffers que pueden analizar los paquetes que viajan a través de la red y/o encriptarlos. Además, otros tipos de sniffers reportan solamente cierto tipo de tráfico de red, así como aquellos que están diseñados para revelar contraseñas que están en texto plano.

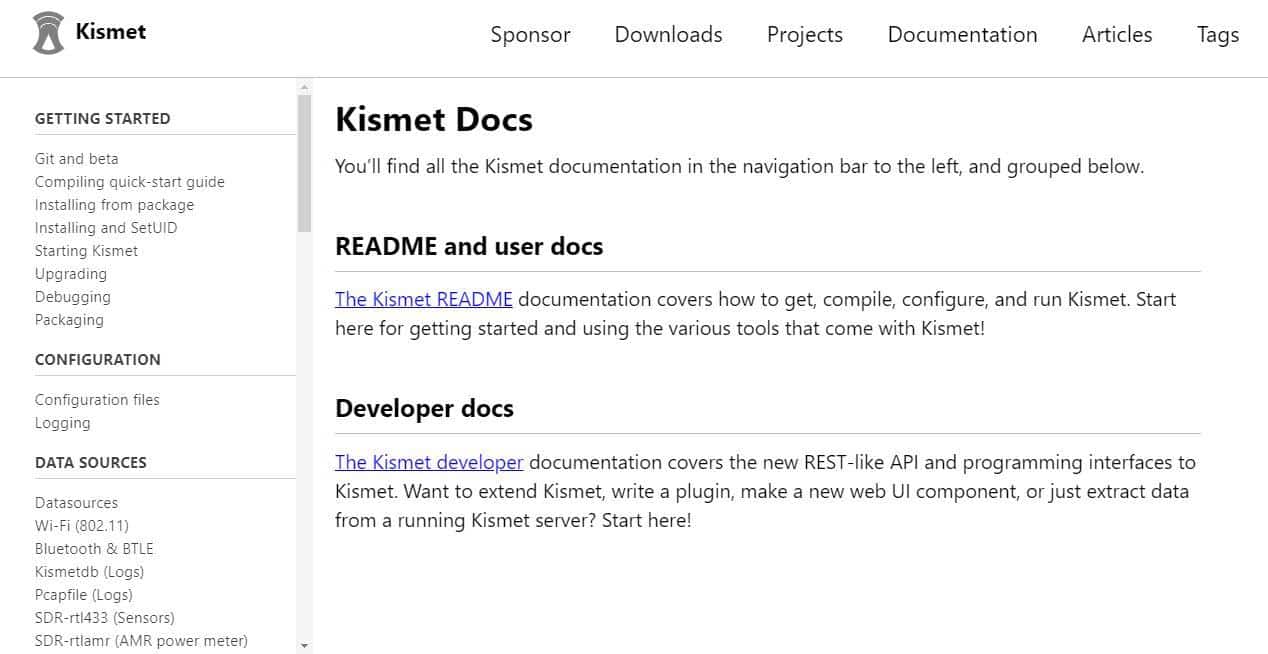

Kismet es una solución gratuita y de código abierto muy completa y con documentación completa. Tiene funciones de stumbler, sniffer de paquetes y hasta cuenta con un sistema de detección de intrusión. Éste último puede ejecutarse en Windows 10 mediante el framework WSL, Mac OS X, Linux y BSD. Visualiza los puntos puntos de acceso, sus SSID y aquellos que no lo tuviesen o están ocultos, no logran esconderse de esta herramienta.

Como mencionamos, logra capturar los paquetes, los cuales puedes importar después en otras herramientas conocidas como Wireshark, TCPdump y otras. Hasta el momento y como excepción si utilizas Windows, Kismet solamente funciona con adaptadores Wi-Fi CACE AirPcap. Esto es así debido a las limitaciones del propio sistema operativo. Sin embargo, tiene soporte a gran cantidad de adaptadores en Mac OS X y Linux.

Si vous voulez passer au niveau supérieur, nous vous recommandons de CommView Wi-Fi. Es una de las soluciones más populares y completas que podemos encontrar. A pesar de que no es una herramienta gratuita, puedes probar todas sus prestaciones con una prueba de 30 días. Uno de sus puntos fuertes es que cuenta con un módulo dedicado para VoIP, que permite realizar un análisis detallado que incluye grabaciones y reproducciones de tipo SIP y comunicaciones vía voz de tipo H.323.

Con esta solución, los paquetes pueden ser desencriptados utilizando las claves WEP o WPA/WPA2-PSK y son decodificados hasta la instancia más baja. Tiene un amplio soporte de más de 100 protocolos y su estructura de tipo árbol te brinda el panorama completo de cada paquete capturado, desplegando los protocolos aplicados a cada capa y sus cabeceras. Es bastante amplia y altamente extensible.

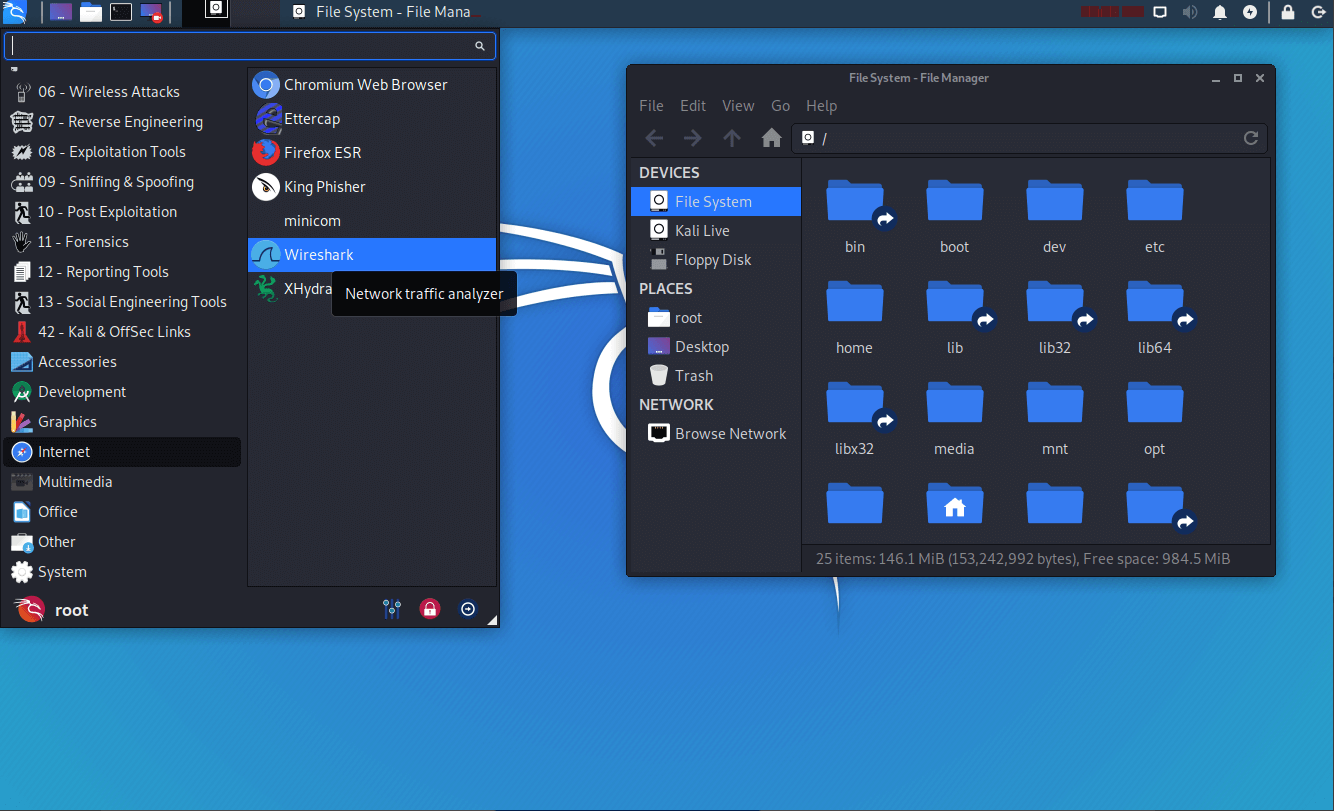

Kali Linux : la star du monde du hacking

Il est impossible de ne pas recommander ce système d'exploitation orienté vers le piratage. Kali Linux es bastante popular y no sólo te permite realizar una instalación de tipo Linux común en un ordenador, si no también lo puedes pasar a un disco de arranque. Además, puedes ejecutarlo en cualquier otro ordenador como uno virtual mediante VMWare, Virtual Box y otros.

Entre la gran cantidad de herramientas de informática forense que contiene, puedes hallar algunas orientadas para realizar pentesting dans les réseaux Wi-Fi. Podemos destacar que Kismet (ya se mencionó arriba) y Aircrack-ng se encuentran incluidos. Este sistema operativo es totalmente gratuito, además, las herramientas que hemos sugerido, tiene un alto nivel de soporte en su sitio web. Tienes a tu disposición de toda la documentación necesaria para comenzar desde cero. Alguna de las herramientas estrella para auditorías de redes Wi-Fi son:

- ReaverHack un réseau qui a le PIN-type WPS activé, donc si votre réseau Wi-Fi a le WPS activé, nous recommandons de le désactiver.

- FreeRadius-WPE realiza ataques de tipo man-in-the-middle al momento de realizar autenticación de tipo 802.1x

- Miel Wi-Fi crea una especie de panal (honey pot) que atrae a personas que quieran conectarse a algún punto de acceso. Por lo que, crea falsos APs para capturar el tráfico que éstos generan y realizar ataques de tipo man-in-the middle.

Si vous souhaitez approfondir vos connaissances de Kali Linux, vous pouvez entrer dans son site officiel de cursos en donde puedes llegar hasta la certificación Kali Linux Certified Professional. ¿Te animas a más?

Otra distribución basada en Linux que no podemos olvidar para las auditorías Wi-Fi es WiFiSlax, una distribución fundamental y que tiene más herramientas para las redes Wi-Fi que Kali Linux, por lo que si te vas a centrar específicamente en redes inalámbricas Wi-Fi, mejor utiliza WiFiSlax que también es totalmente gratuita.

Rappelez-vous qu'il n'est pas nécessaire d'enfreindre le les réseaux Wi-Fi d'autres personnes para probar tus habilidades. Puedes experimentar con tu grupo de amigos o si estás a solas, puedes probar con tu propia red. Iniciarse en el mundo del hacking te abre las puertas a conocimiento que puedes aprovechar para lograr tu satisfacción personal.

Ecrivez-nous un commentaire :